Tcvp

Tcvp est un virus de codage de fichiers qui peut analyser un système à la recherche de fichiers spécifiques et les crypter tous avec un cryptage de qualité militaire. Tcvp est reconnu comme un Ransomware et est spécialisé dans l’extorsion d’argent à ses victimes par le biais du chantage.

Les infections par des ransomwares tels que Tcvp sont considérées comme l’une des formes les plus destructrices de logiciels malveillants que l’on peut trouver sur Internet aujourd’hui. Ces menaces sont capables de priver les utilisateurs réguliers du Web, les grandes entreprises et des organisations entières de leurs informations les plus importantes en utilisant une méthode connue sous le nom de cryptage de fichiers. Si vous avez été compromis par Tcvp, vous avez probablement déjà constaté que vous ne pouvez pas ouvrir certains fichiers sur votre ordinateur car ils ont été secrètement verrouillés par un code spécial qui nécessite une clé de décryptage pour être inversé. Les pirates derrière le Ransomware ont très probablement placé un message avec des instructions sur la façon d’obtenir cette clé et les étapes comprennent un paiement de la rançon à un portefeuille de cryptocurrency spécifique.

La bonne nouvelle est que, sur cette page, nous allons vous fournir quelques suggestions sur la façon d’éviter le paiement de la rançon et potentiellement récupérer vos fichiers gratuitement. Nous vous fournirons également un guide de suppression, spécifiquement conçu pour trouver et supprimer le Tcvp Ransomware de votre ordinateur. Restez donc sur cette page et vous trouverez peut-être une solution au problème que ce malware a causé.

Le virus Tcvp

Le virus Tcvp est une infection ransomware capable d’infiltrer un ordinateur et de crypter des données spécifiques qui y sont stockées. Le virus Tcvp peut cibler différents types de données, mais le plus souvent, il chiffre des documents, des images, des archives, des bases de données et des fichiers audio et vidéo.

L’attaque du Ransomware est silencieuse et n’a souvent aucun signe visible sur votre appareil. De plus, la plupart des logiciels antivirus ne considèrent pas le cryptage du Ransomware comme un réel danger car il n’endommage pas les fichiers qu’il verrouille. Il s’agit simplement d’une méthode de protection des fichiers qui nécessite une clé de déchiffrement pour être inversée. Le problème est que la clé de décryptage est le seul moyen d’accéder aux données codées et de les utiliser, et que les pirates qui la conservent exigent le paiement d’une rançon pour pouvoir l’envoyer aux victimes.

Le fichier .Tcvp

Le fichier .Tcvp est un fichier utilisateur qui a été secrètement crypté par le ransomware .Tcvp. L’extension du fichier .Tcvp est généralement remplacée par une extension étrange qu’aucun logiciel ne peut lire ou ouvrir.

La plupart des utilisateurs qui décident de payer pour une clé de décryptage dans l’espoir de décrypter leurs données indispensables sont profondément déçus car ils se retrouvent avec un tas de fichiers inutiles malgré le fait qu’ils aient satisfait à toutes les demandes de rançon des pirates. En effet, soit ils n’ont jamais obtenu de clé de décryptage de la part des escrocs, soit la clé de décryptage qui leur a été envoyée n’a pas fonctionné. C’est l’une des raisons pour lesquelles nous ne soutenons pas le paiement de la rançon et conseillons toujours aux victimes de Ransomware comme Tcvp de supprimer l’infection et d’essayer des solutions alternatives avant de décider de donner leur argent à des pirates anonymes. Certaines de ces solutions consistent à essayer de récupérer les fichiers à partir de sauvegardes système ou personnelles, comme le montre le guide de suppression ci-dessous.

Résumé:

| Nom | Tcvp |

| Type | Ransomware |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

Avant de commencer le guide

Avant de commencer à suivre les étapes du guide, veuillez prendre note des points importants suivants :

- Si vous ne l’avez pas encore fait, veillez à déconnecter de l’ordinateur tous les périphériques externes dotés d’une mémoire de stockage (clés USB, disques externes, téléphones, tablettes, etc.) afin d’empêcher Tcvp de chiffrer leurs fichiers.

- C’est aussi une bonne idée de garder le PC déconnecté du web pendant la réalisation du guide pour intercepter toute tentative de communication du Ransomware avec ses serveurs.

- Si vous envisagez toujours de payer la rançon (ce que nous déconseillons fortement), il est préférable de ne supprimer le virus qu’après avoir effectué le transfert d’argent et reçu la clé de décryptage (avec un peu de chance).

- Même dans les cas où le virus semble avoir quitté le système après avoir crypté les fichiers de l’utilisateur, les étapes de suppression présentées ci-dessous doivent être effectuées pour s’assurer qu’il ne reste aucune donnée malveillante dans l’ordinateur.

Supprimer Tcvp Ransomware

Pour supprimer Tcvp et l’empêcher de crypter d’autres données, chacune des étapes suivantes doit être effectuée :

- S’il existe un programme sur votre ordinateur qui pourrait être à l’origine de l’infection Tcvp, vous devez le supprimer.

- Vous devez également identifier et arrêter tous les processus indésirables encore actifs, et supprimer leurs données.

- Ensuite, vous devez rechercher les fichiers malveillants restants et les supprimer.

- Enfin, pour supprimer Tcvp, vous devez rétablir les paramètres normaux de votre système en annulant toutes les modifications apportées par le virus.

Vous trouverez ci-dessous le détail de chaque étape qui vous aidera à supprimer le Ransomware et à nettoyer votre PC.

Instructions détaillées pour la suppression

Step 1

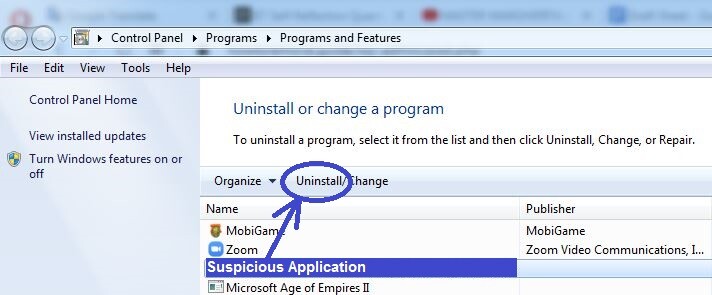

Entrez dans le Panneau de configuration (vous pouvez le trouver dans le menu Démarrer, si vous n’y voyez pas son icône, utilisez la barre de recherche pour le rechercher) et de là, allez à Désinstaller un programme. Si vous trouvez un programme suspect et/ou inconnu qui a été récemment installé sur votre ordinateur, cliquez dessus, cliquez sur Désinstaller et procédez à la désinstallation en vous assurant que tout ce qui est lié à ce programme (y compris les paramètres personnalisés et les données temporaires) est supprimé.

Step 2

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

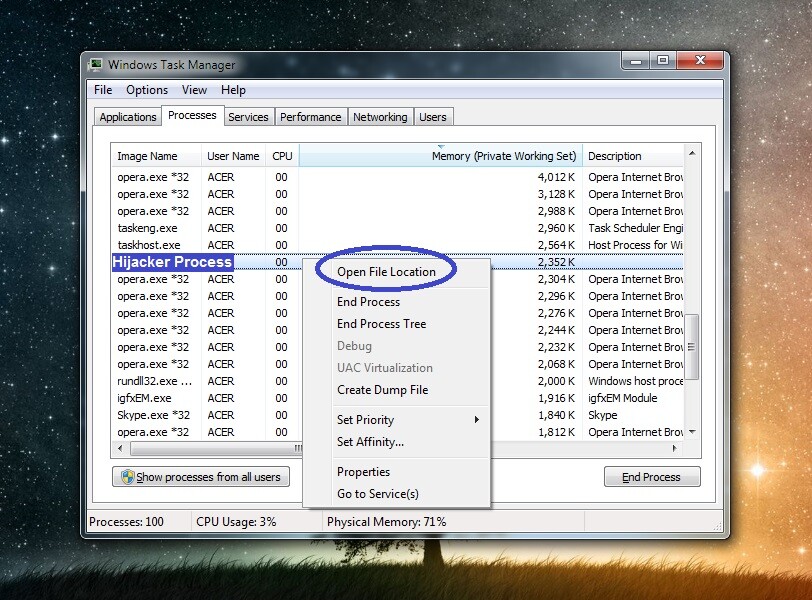

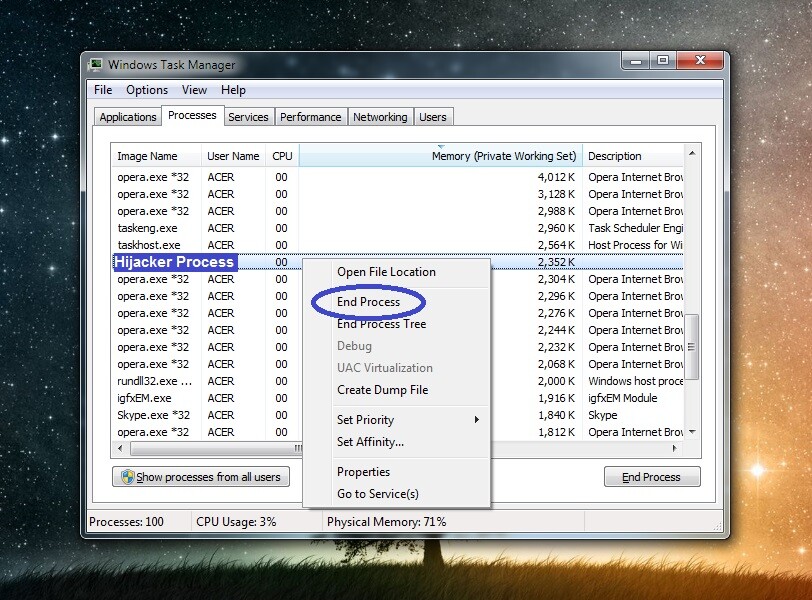

Recherchez le gestionnaire des tâches dans le menu Démarrer et ouvrez le premier résultat ou appuyez sur Ctrl + Shift + Esc et lorsque le gestionnaire des tâches s’affiche, cliquez sur Processus.

Recherchez les entrées dont l’utilisation du CPU et de la RAM (mémoire) est supérieure à la normale et les noms douteux. Si vous trouvez quelque chose qui correspond à cette description, vérifiez si le processus est effectivement nuisible en utilisant les deux méthodes suivantes :

- Utilisez Google, Bing, Yahoo ou un autre moteur de recherche réputé pour trouver des informations sur le processus suspecté – il y aura certainement des messages sur des forums et des sites de sécurité à son sujet s’il s’agit effectivement d’une menace.

- Sélectionnez le processus dans le Gestionnaire des tâches avec le bouton droit de la souris, cliquez sur Ouvrir l’emplacement du fichier et analysez chaque fichier affiché avec le scanner gratuit que nous vous fournissons ci-dessous. Si un logiciel malveillant est trouvé dans l’un des fichiers analysés, cela signifie que le processus est également une menace et doit être arrêté.Each file will be scanned with up to 64 antivirus programs to ensure maximum accuracyThis scanner is free and will always remain free for our website’s users.This file is not matched with any known malware in the database. You can either do a full real-time scan of the file or skip it to upload a new file. Doing a full scan with 64 antivirus programs can take up to 3-4 minutes per file.Drag and Drop File Here To Scan

Analyzing 0 sEach file will be scanned with up to 64 antivirus programs to ensure maximum accuracyThis scanner is based on VirusTotal’s API. By submitting data to it, you agree to their Terms of Service and Privacy Policy, and to the sharing of your sample submission with the security community. Please do not submit files with personal information if you do not want them to be shared.

Analyzing 0 sEach file will be scanned with up to 64 antivirus programs to ensure maximum accuracyThis scanner is based on VirusTotal’s API. By submitting data to it, you agree to their Terms of Service and Privacy Policy, and to the sharing of your sample submission with the security community. Please do not submit files with personal information if you do not want them to be shared.

S’il s’avère que l’un des processus du gestionnaire des tâches est malveillant, mettez-y fin et supprimez ensuite leurs dossiers d’emplacement de fichiers.

Step 3

Redémarrez l’ordinateur en mode sans échec car cela empêchera, nous l’espérons, le lancement de tout autre processus malveillant.

Step 4

Une fois encore, utilisez la barre de recherche du menu Démarrer pour rechercher « Options des dossiers », ouvrez l’application qui s’affiche et cliquez sur l’onglet Affichage. Cochez l’option Afficher les fichiers, dossiers et lecteurs cachés et sélectionnez OK pour enregistrer les modifications.

Ensuite, copiez la première des lignes suivantes, collez-la dans le menu Démarrer, puis appuyez sur Entrée. Dans le dossier qui s’ouvre, triez les fichiers par date de création et supprimez tout ce qui a été créé après l’infection par le Ransomware. Faites de même avec tous les autres dossiers énumérés ci-dessous, à l’exception du dossier Temp, dans lequel vous devez supprimer toutes les données qui y sont stockées.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Step 5

Appuyez sur Winkey + R (Winkey est la touche avec le logo Windows qui se trouve à gauche de la touche Alt gauche) et tapez msconfig dans la fenêtre Exécuter qui apparaît. Appuyez ensuite sur Entrée, puis cliquez sur Démarrage dans la fenêtre qui s’affiche à l’écran (Configuration du système). Décochez tous les éléments dont le fabricant est inconnu ainsi que ceux que vous ne connaissez pas, puis cliquez sur OK.

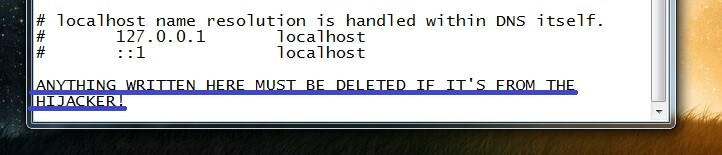

Ensuite, allez sur le lecteur C : (ou le lecteur où Windows est installé si ce n’est pas C 🙂 et ouvrez le dossier Windows/System32/drivers/etc. À partir de ce dossier, ouvrez le fichier Hosts à l’aide de l’application Notepad et regardez le bas du texte. Si vous voyez des adresses IP listées sous Localhost, postez-les dans les commentaires, et nous vous dirons bientôt si elles proviennent de Tcvp et si vous devez les supprimer du fichier.

Step 6

Lorsque vous effectuez cette étape, soyez très prudent – si vous n’êtes pas sûr qu’un élément doit être supprimé, demandez-nous toujours d’abord dans les commentaires à ce sujet, sinon vous risquez d’endommager votre système en supprimant le mauvais élément.

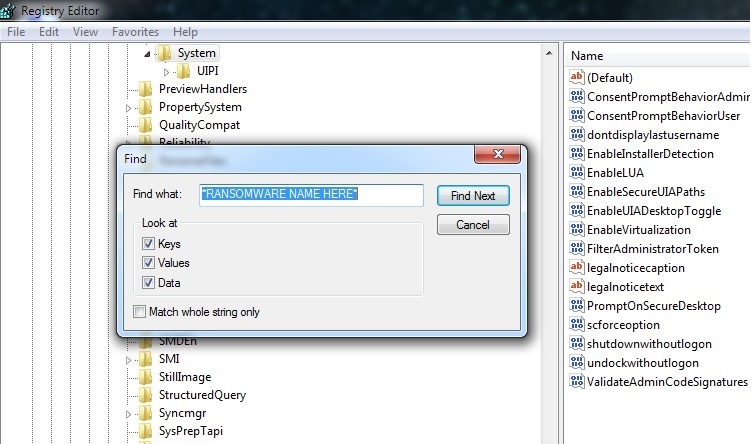

Cliquez sur le menu Démarrer, tapez regedit.exe. et ouvrez l’application du même nom qui apparaît dans les résultats de la recherche. Cliquez sur Oui pour fournir votre confirmation d’administration lorsqu’on vous le demande. Dans l’éditeur de registre, cliquez sur le menu Edition, cliquez sur Rechercher, tapez Tcvp et appuyez sur Entrée. Un seul résultat de recherche est affiché à la fois, supprimez donc ce qui est trouvé et relancez la recherche pour trouver et supprimer l’élément Tcvp suivant.

Une fois qu’il n’y a plus d’éléments Tcvp dans le registre, ouvrez les trois emplacements suivants dans le panneau gauche de l’éditeur :

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Là, recherchez tout élément suspect dont le nom semble aléatoire (quelque chose de similaire à ceci « 3982jd8929t8u4398duj8924u289tufj89dd3929 »). Si vous trouvez de tels éléments, posez-nous des questions à leur sujet dans les commentaires, et nous vous dirons si vous devez les éliminer.

Si Tcvp est toujours dans le système

Si vous avez du mal à supprimer le ransomware et qu’aucune des étapes précédentes n’a fonctionné, il est possible qu’un autre programme malveillant soit présent sur votre PC et vous empêche d’éradiquer Tcvp. Il peut s’agir d’un cheval de Troie, d’un rootkit ou d’un autre programme et, pour le traiter tout en supprimant Tcvp, vous devrez peut-être utiliser un outil anti-malware capable d’éliminer les deux menaces en même temps.

Il existe un tel outil de suppression lié à ce guide, et nous le recommandons fortement pour de telles situations, car il peut nettoyer l’ordinateur à la fois du Ransomware et de toute menace secondaire qui peut se cacher dans le système.

Comment décrypter les fichiers Tcvp

Pour décrypter les fichiers Tcvp, il est conseillé d’épuiser toutes les options alternatives avant même d’envisager la variante du paiement de la rançon. Si vous essayez de décrypter les fichiers Tcvp en envoyant de l’argent aux pirates, vous risquez tout simplement de gaspiller votre argent et de ne rien obtenir en retour.

Avant de tenter toute autre option de récupération, vous devez vous assurer qu’il n’y a plus de logiciel malveillant sur votre ordinateur, sinon tout ce que vous parviendrez à restaurer pourrait être à nouveau crypté. S’il y a des fichiers douteux dans le système qui pourraient provenir du Ransomware, nous vous recommandons d’utiliser le scanner de logiciels malveillants gratuit disponible ici pour tester ces fichiers et les supprimer s’ils s’avèrent être malveillants.

Enfin, après avoir pris soin de l’infection virale, vous pouvez essayer de restaurer vos données en toute sécurité en utilisant les méthodes présentées et expliquées dans notre guide Comment décrypter un ransomware, que nous vous conseillons de consulter.

Tcvp est un programme malveillant nuisible qui utilise un cryptage de qualité militaire pour rendre vos fichiers inaccessibles afin de vous faire chanter ultérieurement pour obtenir la clé de décryptage. Tcvp se propage généralement sans symptômes et est souvent introduit dans le système à l’aide d’un cheval de Troie.

Les menaces comme Tcvp sont très courantes et il peut être très difficile d’y faire face car il est souvent impossible de restaurer les fichiers verrouillés sans disposer de la clé de décryptage correspondante. Malgré cela, il est fortement déconseillé de céder aux exigences des maîtres chanteurs et de payer la rançon qu’ils réclament. Le mieux que vous puissiez faire en cas d’attaque par un ransomware qui a réussi à crypter des fichiers importants sur votre ordinateur est d’essayer de supprimer la menace, puis d’essayer d’autres options de restauration des données. Si vous décidez quand même de payer la rançon, sachez que vous risquez de perdre beaucoup d’argent tout en restant dans l’incapacité de restaurer vos fichiers, car les pirates pourraient décider de ne pas vous envoyer la clé nécessaire.

Tcvp est un dangereux programme viral classé dans la catégorie des Ransomwares en raison de sa capacité à crypter les fichiers importants des utilisateurs et à exiger une rançon pour leur libération. Une fois que Tcvp a crypté les fichiers ciblés, il crée une note dans laquelle il informe l’utilisateur de la rançon demandée.

La note de demande de rançon donne généralement aux victimes du Ransomware des instructions détaillées sur la manière exacte dont la rançon doit être payée. Souvent, la somme est exigée sous une forme de crypto-monnaie telle que Bitcoin, Ethereum, Monero, etc. En effectuant la transaction dans une telle monnaie, on s’assure que l’argent ne peut pas remonter jusqu’aux pirates, et ces derniers peuvent ainsi conserver leur anonymat et échapper à la justice des autorités. Cela signifie également qu’une fois que vous avez envoyé l’argent de la rançon, même si vous ne recevez pas la clé de décryptage après la transaction, vous ne serez pas remboursé et vous n’aurez aucun espoir de récupérer votre argent.

La seule chose positive concernant les menaces de Ransomware, en général, est qu’elles ne sont généralement pas en mesure de nuire à quoi que ce soit dans le système, donc si aucun fichier important n’a été crypté, le dommage causé par l’infection ne sera pas significatif.

Pour décrypter les fichiers Tcvp, vous pouvez essayer des outils gratuits de décryptage de ransomware, ou vous pouvez extraire d’anciennes versions de vos fichiers à partir de sauvegardes système. Vous pouvez également essayer de payer la rançon pour décrypter les fichiers Tcvp, mais c’est déconseillé.

Si Tcvp a crypté vos fichiers, il est important d’évaluer calmement la situation, afin de pouvoir prendre la meilleure décision quant à la marche à suivre. Si aucun fichier important n’a été verrouillé par le virus, la suppression du Ransomware (qui est parfaitement réalisable) devrait suffire, et vous n’aurez pas à vous soucier de la restauration des fichiers verrouillés. En revanche, si le virus a verrouillé des fichiers précieux, nous vous conseillons d’essayer de les restaurer par d’autres moyens et de n’utiliser l’option de paiement qu’en dernier recours.

En fin de compte, si rien d’autre n’a fonctionné, vous pouvez toujours essayer de payer la rançon, mais nous vous conseillons de ne le faire que si les fichiers verrouillés valent vraiment la peine de risquer votre argent.

Laisser un commentaire