Cryxos

Vor kurzem wurde ein neuer Trojanischer Pferdevirus namens Cryxos gemeldet, der Benutzer angreift und in ihre Computer eindringt. Hacker können Trojaner wie Cryxos programmieren, um so ziemlich alles zu erreichen, was sie wollen. Darüber hinaus sind diese Viren auch die Meister der Tarnung. Sie können über lange Zeiträume in Ihrem Computer verborgen bleiben und ihre Anwesenheit auch bei den geringsten Symptomen nicht preisgeben.

Unser Team hat auch von einigen unserer Leser Beschwerden über diese schreckliche Bedrohung erhalten, sowie Fragen, wie man effektiv damit umgeht. Einer dieser Betrugsfälle ist der Betrug des technischen Supports von Microsoft. Er soll den Benutzern weismachen, dass die Betrüger so schnell wie möglich in Verbindung gebracht (in der Regel angerufen) werden und ihre Dienste und/oder Software nutzen müssen. Der Zweck dieser Art von Betrug besteht darin, Einnahmen zu erzielen, indem die Verbraucher getäuscht werden, damit sie Geld für angeblich legitime Dienste und/oder Software zahlen.

Aus diesem Grund haben wir einen detaillierten Entfernungsleitfaden erstellt, mit dessen Hilfe Sie in der Lage sein sollten, Trojaner-Cryxos zu finden und von Ihrem Computer zu löschen. Denken Sie jedoch daran, dass sich Malware dieser Art gerne tief in Ihrem System versteckt, so dass das Entfernen etwas mehr Wissen Ihrerseits erfordert, um nicht die falschen Dateien zu löschen. Falls Sie sich mit dieser Aufgabe nicht ganz sicher fühlen, können Sie sich auch darauf verlassen, dass unser professionelles Entfernungsprogramm den gesamten Vorgang automatisch erledigt. Es scannt Ihr System und beseitigt den Virus in wenigen Minuten. Unabhängig davon, für welche Option Sie sich auch immer entscheiden, empfehlen wir Ihnen, zunächst die folgenden Informationen über Trojanische Cryxos und Trojaner im Allgemeinen durchzulesen. Sie werden dann besser vorbereitet sein, um mögliche zukünftige Infektionen abzuwehren.

Der Cryxos Trojaner

Trojaner wie Cryxos können so eingestellt werden, dass sie Ihre Tastatureingaben protokollieren und so Zugriff auf alles erhalten, was Sie über Ihre Tastatur eingeben. Sie können Ihren Bildschirm mit den Hackern teilen, Ihren Datenverkehr auf ihre Server umleiten und sich sogar in Ihre Webcam und Ihr Mikrofon einhacken.

Trojanische Pferde-Viren zählen zu einer Malware-Kategorie, die jeder, unabhängig von Alter oder Erfahrung im Computerbereich, kennt. Und der Grund dafür ist, dass dies die berüchtigtsten und am weitesten verbreiteten Malware sind. Drei von vier Malware-Infektionen werden tatsächlich von Trojanern verursacht. Diese Art von Malware ist in ihren Einsatzmöglichkeiten einzigartig vielfältig.

Js:trojan.cryxos

Der Virus Js:trojan.cryxos kann seine bösartige Agenda leicht ausführen und es deutet fast nichts darauf hin, dass etwas nicht stimmt. In seltenen Fällen können Viren dieses Typs jedoch häufige Systemabstürze wie zum Beispiel BSOD verursachen. Darüber hinaus haben einige Anwender berichtet, dass sich ihr Cursor bewegt hat, ohne dass sie die Maus überhaupt berührt haben. Nun, obwohl all diese Symptome sehr wohl von etwas ganz anderem verursacht werden könnten, wäre es dennoch gut, dies im Auge zu behalten.

Was die verschiedenen Arten von Schäden betrifft, die Sie von Trojanischen Cryxos erwarten können, so reichen die Möglichkeiten von Zerstörung und Diebstahl bis hin zu Spionage, Ressourcenausbeutung und darüber hinaus. Sie können Ihren Computer sogar in einen Bot verwandeln und ihn für die Cyberkriminellen, die hinter dem Virus stehen, zum Laufen bringen. Während Sie Ihren Rechner also zum Surfen im Internet oder zum Ansehen von Filmen verwenden, kann es gleichzeitig darum gehen, Krypto-Währungen zu verminen, Spam zu versenden oder sogar andere Computer mit Malware zu infizieren. Ihre Identität kann gestohlen und dazu benutzt werden, in Ihrem Namen illegale Handlungen zu begehen; Ihre Bankkonten können geleert werden; Ihre gesamte persönliche und/oder berufliche Korrespondenz kann in die Hände der Hacker fallen und die Liste geht noch weiter.

Vor diesem Hintergrund ist es nicht zu empfehlen, die Entfernung des Trojaners Cryxos noch weiter zu verzögern. Doch bevor Sie zu den Anweisungen übergehen, möchten wir Ihnen einige Ratschläge zur Vermeidung solcher Infektionen in der Zukunft geben. Zunächst einmal nutzen Trojaner typischerweise Systemschwächen aus, um in das System einzudringen, wie z.B. ein veraltetes Betriebssystem oder das Fehlen eines Antivirenprogramms. Stellen Sie sicher, dass Sie regelmäßig Updates installieren, wenn diese verfügbar sind und installieren Sie ein zuverlässiges Antivirenprogramm auf Ihrem Computer, um ihn zu schützen. Üben Sie außerdem sicherere Surfgewohnheiten. Vermeiden Sie offensichtliche Malware-Quellen, wie z. B. infizierte, zwielichtige Webseiten, illegale Dateiaustauschplattformen, Spam-E-Mails und Online-Werbung. Die meisten Malware-Infektionen hätten leicht verhindert werden können, wenn diese einfachen Maßnahmen von den Benutzern ergriffen worden wären. Wir hoffen, dass Sie mit ihrer Hilfe nie wieder mit einem weiteren Trojaner Cryxos konfrontiert werden.

Überblick:

| Name | Cryxos |

| Typ | Trojaner |

| Virus-Tool |

Entfernen Trojan Cryxos

![]()

Starten Sie den PC im abgesicherten Modus (Wenn Sie mit diesem Vorgang nicht vertraut sind, verwenden Sie bitte diese Anleitung).

Dieser Prozess dient zur Vorbereitung

![]()

Sie müssen zuerst alle versteckte Dateien und Ordner anzeigen.

- Überspringen Sie diesen Schritt nicht – Cryxos Dateien könnten versteckt sein

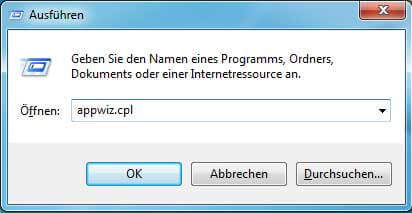

Halten Sie die Windows-Taste und R gleichzeitig gedrückt. Geben Sie appwiz.cpl ein und klicken Sie auf „OK‟.

Sie befinden sich jetzt im Menü der Systemsteuerung. Wenn Ihnen verdächtige Einträge auffallen, können Sie diese deinstallieren. Falls die folgende Meldung auf dem Bildschirm erscheint, klicken Sie auf Nein.

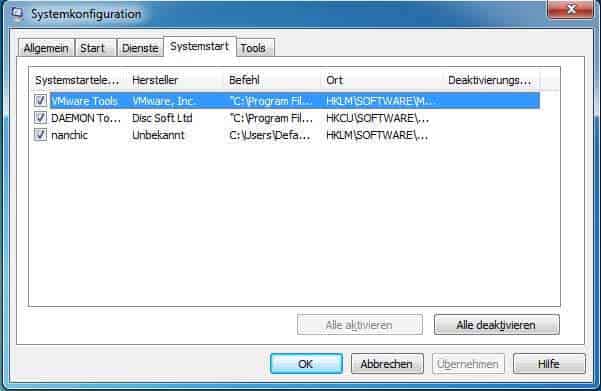

Geben Sie nun in das Suchfeld msconfig ein und drücken Sie Enter.

Systemstart—> Deaktivieren Sie alle Einträge mit „Unbekannt“

![]()

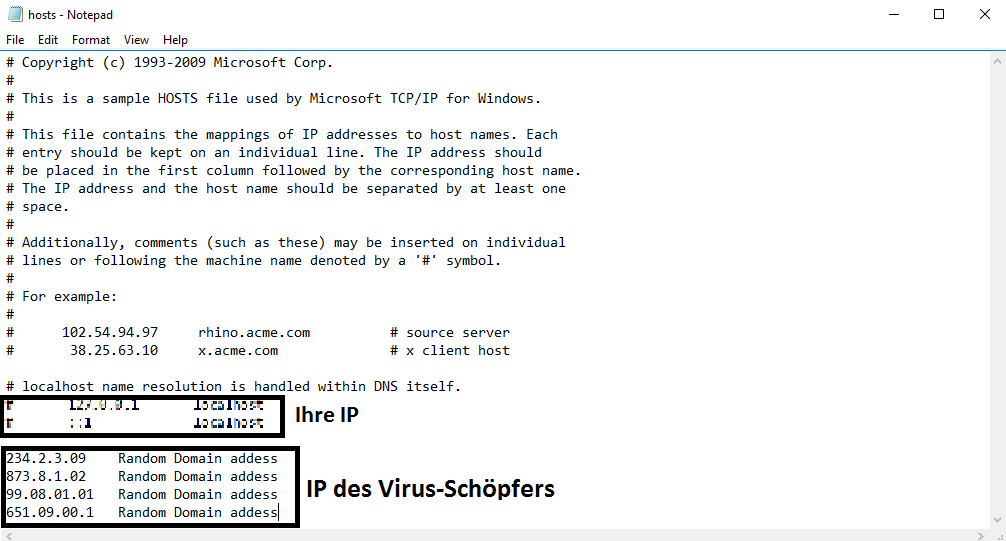

Halten Sie die Windows-Taste und R-Taste gleichzeitig gedrückt. Kopieren sie folgende Zeile und fügen sie diese in das Eingabefeld ein.

notepad %windir%/system32/Drivers/etc/hosts

Eine neue Datei wird sich öffnen. Wenn Ihr PC infiziert ist, werden am Ende verschiedene IP-Nummern zu sehen sein. Sie können dies mit folgendem Bild vergleichen.

Wenn Sie verdächtige IP-Adressen unter „Localhost“ angezeigt bekommen – teilen Sie uns diese bitte mittels Kommentarfunktion mit.

![]()

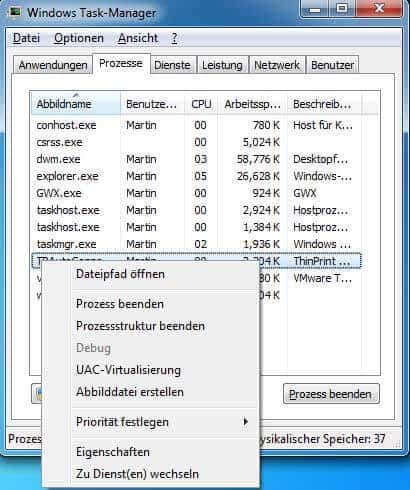

Drücken Sie gleichzeitig STRG + SHIFT + ESC. (STRG + Umschalten + ESC). Rufen Sie die Registerkarte „Prozesse“ auf. Versuchen Sie zu bestimmen, welche Prozesse schädlich sein könnten. Wenn Sie sich nicht sicher sind, benutzen Sie die Google-Suche oder senden uns eine Nachricht.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Klicken sie auf jeden schädlichen Prozess einzeln mit der rechten Maustaste. Wählen Sie „Dateipfad öffnen“. Nachdem sich der Ordner geöffnet hat, beenden Sie den aktuellen Vorgang und löschen die Verzeichnisse.

Geben Sie „regedit“ in das Windows-Suchfenster ein. Drücken Sie Enter.

Danach drücken Sie die Tasten STRG und F gleichzeitig und tippen den Namen der Bedrohung ein. Mit einem Rechtsklick können Sie alle angezeigten identischen Einträge löschen. Falls das Löschen auf diesem Wege nicht möglich ist, können sie für einen manuellen Lösch- oder Deinstallationsvorgang das angezeigte Verzeichnis direkt aufrufen.

- HKEY_CURRENT_USER—-Software—–Random Directory. Diese Einträge könnten Malware sein. Fragen Sie uns, falls sie sich über die Bösartigkeit von Dateien nicht sicher sind.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

![]()

Wenn Ihnen diese Anleitung nicht dabei helfen konnte Cryxos zu finden, sollten Sie auf einen professionellen Antivirenscanner zurückgreifen. Diese Malware dient offensichtlich zum Diebstahl Ihrer Anmelde- und Kreditkarteninformationen. Dies bedeutet, dass die Angreifer eine Menge an Zeit und Energien verwendet haben, um den Angriff so bedrohlich wie möglich zu gestalten.

Wir möchten Sie darauf aufmerksam machen, dass Sie uns im Problemfall immer eine Nachricht zukommen lassen können!

Leave a Comment