Pthh-Datei

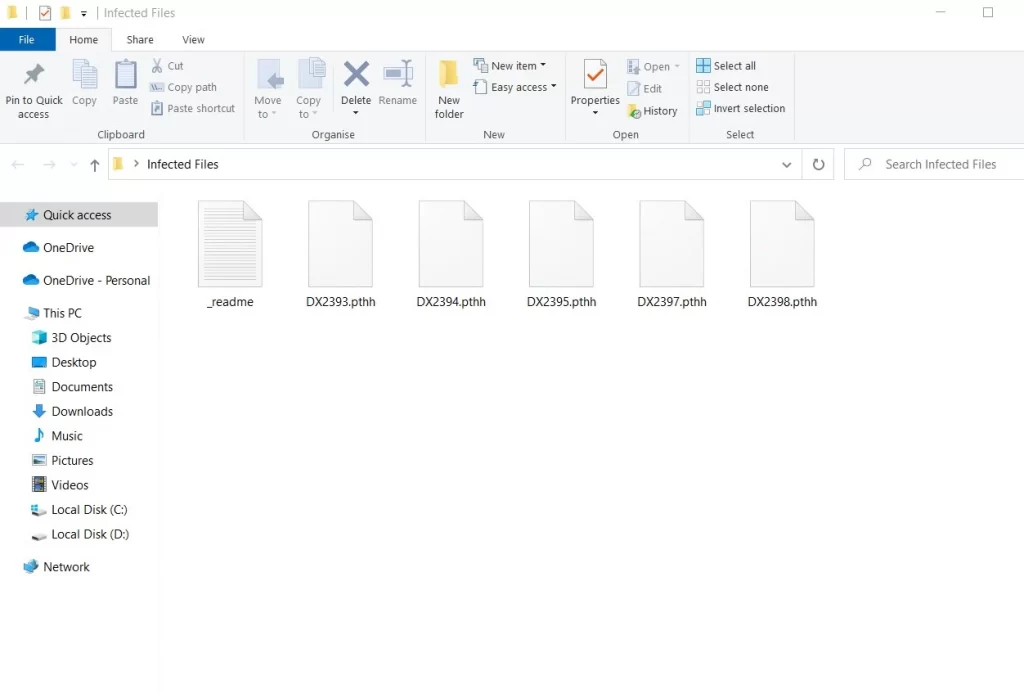

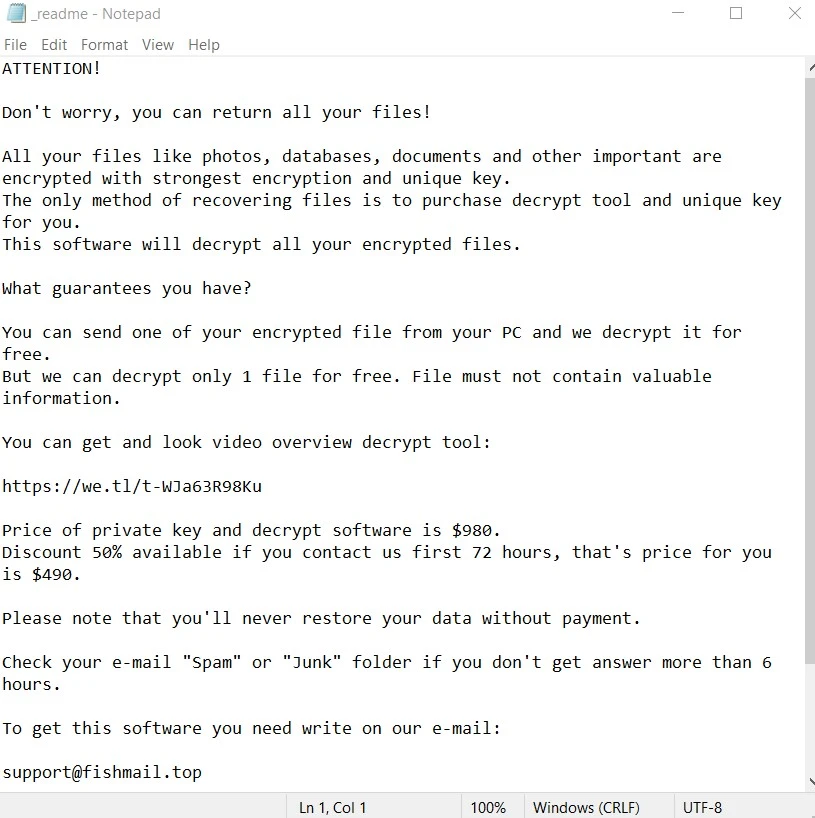

Pthh-Datei ist eine kürzlich gemeldete Ransomware-Bedrohung, ähnlich wie Ttza und Ttrd, die eine Menge Ärger verursacht. Ein eindeutiger Hinweis auf das Vorhandensein einer Pthh-Datei auf Ihrem System ist die plötzliche Verschlüsselung Ihrer Daten und die Änderung der Dateierweiterungen durch unerkennbare. Die Ransomware-Angreifer, die hinter dieser Bedrohung stecken, hinterlassen oft eine Lösegeldforderung auf Ihrem Desktop und fordern eine Zahlung für die Entschlüsselung. Wenn Sie nicht in der Lage sind, Dateien oder Anwendungen zu öffnen, und Fehlermeldungen erhalten, die auf eine Beschädigung oder Unzugänglichkeit hinweisen, ist dies ein Warnsignal. Eine träge Computerleistung oder ungewöhnliche Spitzen bei der CPU-Auslastung können ebenfalls auf Ransomware-Aktivitäten hindeuten. Achten Sie also auf Änderungen an Ihrem Bildschirmhintergrund oder auf unbekannte Symbole auf Ihrem Desktop. Wenn Sie diese Anzeichen rechtzeitig erkennen, können Sie die Auswirkungen eines Ransomware-Angriffs abschwächen.

Das Entschlüsseln von Pthh-Ransomware-Dateien kann ein komplexer Prozess sein, aber in einigen Fällen gibt es Methoden. Einigen Cybersecurity-Experten gelingt es, Entschlüsselungstools zu entwickeln, die von bestimmten Ransomware-Stämmen verschlüsselte Dateien entschlüsseln können. Diese Tools nutzen in der Regel Schwachstellen oder Sicherheitslücken in den Verschlüsselungsalgorithmen der Ransomware aus, um deren Code umzukehren. Es ist jedoch wichtig zu wissen, dass nicht alle Ransomware-Stämme über bekannte Entschlüsselungsmethoden verfügen und dass die Wirksamkeit dieser Tools unterschiedlich sein kann. Aus diesem Grund ist es äußerst wichtig, die richtige Variante der Ransomware zu erkennen, die Sie angegriffen hat, und nach Lösungen zu suchen, die speziell auf diese Variante zugeschnitten sind.

Wie entfernt man Pthh ransomware virus und stellt die Dateien wieder her?

Die Entfernung von Pthh ransomware von Ihrem Computer und die Wiederherstellung verschlüsselter Dateien kann ein komplexer Prozess sein. Im Falle eines Angriffs wird dringend empfohlen, den infizierten Computer vom Netzwerk zu trennen, um weiteren Schaden zu verhindern und die Ransomware zu isolieren. Es ist wichtig, kein Lösegeld zu zahlen, da dies keine Garantie für die Wiederherstellung der Dateien bietet und mehr Schaden als Nutzen anrichten kann. Professionelle Hilfe von Cybersecurity-Experten oder zuverlässige Selbsthilfelösungen können Ihnen helfen, Entschlüsselungstools für Ihren speziellen Ransomware-Stamm zu finden. Verwenden Sie zur Entfernung von Ransomware vertrauenswürdige Antiviren- und Anti-Malware-Software, um die Malware zu scannen und zu entfernen.

Pthh Virus

Der Pthh-Virus kann über verschiedene Einfallstore in PCs eindringen, wobei Phishing-E-Mails eine wichtige Rolle spielen. Cyberkriminelle erstellen oft überzeugende E-Mails mit bösartigen Links oder Anhängen, die Benutzer dazu verleiten, auf den Pthh-Virus zu klicken und ihn zu installieren, ohne es zu wissen. Das Herunterladen von Software oder Dateien aus ungeprüften Quellen wie Peer-to-Peer-Netzwerken oder dubiosen Websites ist ein weiterer häufiger Einstiegspunkt. Sie sollten auch ein Auge auf veraltete Software und Betriebssysteme mit ungepatchten Sicherheitslücken haben, da diese ebenfalls ein Ziel für Ransomware-Angriffe sind. Darüber hinaus können schwache oder wiederverwendete Kennwörter ausgenutzt werden, um unbefugten Zugriff auf Ihren Computer zu erhalten, was Ransomware-Infektionen Tür und Tor öffnet.

Pthh

Die Entdeckung, dass Ihre persönlichen Dateien von Pthh verschlüsselt wurden, kann sehr beunruhigend sein, aber Sie sollten auf keinen Fall in Erwägung ziehen, das Lösegeld zu zahlen, da eine solche Aktion voller Unsicherheiten ist und nur die Kriminellen hinter der Malware unterstützt. Viel besser ist es, den Vorfall den Strafverfolgungsbehörden zu melden und sich von Cybersecurity-Experten oder zuverlässigen Selbsthilfeanleitungen zur Wiederherstellung von Ransomware beraten zu lassen, da diese möglicherweise über die erforderlichen Entschlüsselungstools verfügen. Wenn Sie über saubere und aktuelle Backups Ihrer verschlüsselten Dateien verfügen, können Sie diese nutzen, um den Datenverlust zu minimieren. Abgesehen davon ist es wichtig, dass Sie sich Gedanken darüber machen, wie Sie das Risiko künftiger Angriffe mindern können, indem Sie Ihre Software auf dem neuesten Stand halten, seriöse Antivirensoftware installieren und sich und Ihre Familie über wirksame Maßnahmen zur Ransomware-Prävention informieren.

.Pthh

Die Zahlung von Lösegeld zur Wiederherstellung Ihrer .Pthh-Daten sollte nur der letzte Ausweg sein und ist aus mehreren Gründen generell nicht ratsam. Erstens gibt es keine Garantie, dass die Cyberkriminellen ihren Teil der Abmachung einhalten und einen funktionierenden .Pthh-Entschlüsselungsschlüssel zur Verfügung stellen werden. Zweitens werden durch die Zahlung des Lösegelds kriminelle Aktivitäten finanziell unterstützt und der Ransomware-Zyklus wird fortgesetzt, was zu weiteren Angriffen auf andere Opfer führt. Außerdem verschwindet Ihr Gerät durch die Zahlung des Lösegelds möglicherweise nicht vom Radar der Angreifer, die Sie als potenzielles Ziel für künftige Erpressungen betrachten. Anstatt zu zahlen, sollten Sie daher alternative Möglichkeiten prüfen, wie z. B. die Meldung des Vorfalls an die Strafverfolgungsbehörden, die Inanspruchnahme professioneller Hilfe und vorbeugende Maßnahmen, wie z. B. zuverlässige Backups und Cybersicherheitsmaßnahmen, um Ihre Daten vor Ransomware-Bedrohungen zu schützen.

Pthh-Erweiterung

Um zu verhindern, dass die Pthh-Erweiterung an Ihre wertvollsten Daten angehängt wird, müssen Sie einige wichtige Best Practices befolgen. Zunächst sollten Sie sicherstellen, dass Ihr Betriebssystem und Ihre Software stets auf dem neuesten Stand sind, da diese Updates häufig wichtige Sicherheits-Patches enthalten. Erstellen Sie regelmäßig Sicherungskopien Ihrer wichtigen Dateien an einem Offline- oder externen Speicherort, um Ihre Daten zu schützen. Seien Sie vorsichtig beim Umgang mit E-Mail-Anhängen und Links, insbesondere bei unerwünschten oder verdächtigen E-Mails. Installieren und pflegen Sie aktuelle Antiviren- und Anti-Malware-Software, um einen zusätzlichen Schutz vor Ransomware-Bedrohungen wie der Pthh-Erweiterung zu gewährleisten. Und schließlich sollten Sie sich über die sich ständig weiterentwickelnde Ransomware-Landschaft informieren, um potenzielle Bedrohungen zu erkennen und ihnen effektiv zu entgehen.

Pthh Ransomware

Der Pthh-Ransomware-Angriff auf persönliche Geräte kann nicht nur zu einem wertvollen Datenverlust führen, sondern auch zu anderen Cyberverbrechen wie Finanz- oder Identitätsdiebstahl eskalieren. Die Ransomware ist oft nur die Anfangsphase, da die Cyberkriminellen, die sie einsetzen, das kompromittierte System ausnutzen können, um persönliche Informationen wie Finanzdaten und Anmeldedaten zu stehlen. Diese gestohlenen Daten können für Identitätsdiebstahl verwendet werden, was zu finanziellem Betrug und Rufschädigung führt. Die Zahlung eines Lösegelds an Cyberkriminelle kann ebenfalls dauerhafte Folgen haben, da dies ihre kriminellen Aktivitäten anheizt und sie ermutigt, weitere Opfer ins Visier zu nehmen. Außerdem könnten Sie auf einer Liste von Personen landen, die bereit sind, das Lösegeld zu zahlen, was Sie zu einem wiederkehrenden Ziel für zukünftige Pthh-Ransomware-Angriffe macht.

Was ist eine Pthh-Datei?

Um Ihre persönlichen Dateien und Fotos davor zu schützen, zu nutzlosen Pthh-Dateien zu werden, müssen Sie einige wichtige Maßnahmen ergreifen. Sichern Sie Ihre Daten regelmäßig auf einem Offline- oder externen Speichergerät, um sicherzustellen, dass Sie Ihre Dateien im Falle eines Angriffs wiederherstellen können. Verwenden Sie sichere, eindeutige Passwörter für Ihre Konten und erwägen Sie die Verwendung eines vertrauenswürdigen Passwortmanagers für zusätzliche Sicherheit. Seien Sie vorsichtig beim Umgang mit E-Mail-Anhängen und Links, insbesondere von unbekannten Absendern, da Phishing-E-Mails eine häufige Quelle für Ransomware sind. Es ist wichtig, dass Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand halten, da diese Updates oft wichtige Sicherheits-Patches enthalten, die Angriffe auf Pthh-Dateien verhindern können. Antivirenprogramme spielen ebenfalls eine wichtige Rolle, da sie Ransomware-Bedrohungen erkennen und blockieren, bevor sie Ihr System gefährden können.

Überblick:

| Name | Pthh |

| Typ | Ransomware |

| Viren-Tools |

Pthh Ransomware Entfernen

Wenn Sie die Anweisungen in dieser Anleitung zur Entfernung von Pthh befolgen, müssen Sie Ihren Computer im abgesicherten Modus neu starten. Um zu vermeiden, dass Sie erneut nach der Anleitung suchen müssen, um die Entfernung von Pthh abzuschließen, empfehlen wir Ihnen, diese Seite jetzt zu Ihren Lesezeichen zu speichern.

Nachdem Sie die Entfernungsanleitung mit einem Lesezeichen versehen haben, starten Sie Ihren Computer im abgesicherten Modus neu (folgen Sie den Anweisungen in diesem Link, wenn Sie dabei Hilfe benötigen) und fahren Sie sicher mit den nächsten Anweisungen fort.

Wenn Ransomware wie Pthh Ihren Computer kompromittiert hat, ist es gut möglich, dass es einige mit der Ransomware verbundene Startprozesse gibt, die so eingestellt sind, dass sie beim Einschalten des Systems ausgeführt werden. Überprüfen Sie daher die Registerkarte „Start“ in der Systemkonfiguration und sehen Sie nach, welche Startobjekte für den Start Ihres Computers konfiguriert worden sind.

Die Systemkonfiguration können Sie starten, indem Sie msconfig in das Suchfeld des Startmenüs eingeben und die Eingabetaste drücken. Gehen Sie im neuen Fenster oben auf die Registerkarte „Systemstart“:

Dort sehen Sie eine Liste von Starteinträgen, die mit den von Ihnen installierten Programmen verknüpft sind. Entfernen Sie die Häkchen bei allen Programmen, die einen unbekannten Hersteller oder einen zufälligen Namen tragen, nachdem Sie sie im Internet sorgfältig recherchiert haben.

Bitte bedenken Sie, dass sich Ransomware oft als andere Anwendung tarnt, um nicht entdeckt zu werden. Aus diesem Grund müssen Sie die Liste der Startobjekte sorgfältig überprüfen und sie online recherchieren, bevor Sie versuchen, eines davon zu deaktivieren.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Ransomware ist eine berüchtigte Bedrohung, die im Verborgenen und ohne sichtbare Symptome operieren kann. Wenn Sie mit Pthh infiziert sind, müssen Sie daher selbst nach den bösartigen Aktivitäten der Infektion suchen.

Der nächste Ort, an dem etwas Ungewöhnliches zu sehen ist, ist der Task-Manager. Um ihn zu öffnen, müssen Sie auf die Schaltfläche im Startmenü (in der linken unteren Ecke des Bildschirms) klicken und dann Task-Manager in das Suchfeld eingeben. Drücken Sie dann die Eingabetaste auf Ihrer Tastatur.

Suchen Sie auf der Registerkarte Prozesse nach Prozessen mit dem Namen Pthh oder nach anderen verdächtigen Prozessen, die viele Systemressourcen verbrauchen.

Wenn Sie sich über die Rechtmäßigkeit eines Prozesses nicht sicher sind, klicken Sie mit der rechten Maustaste darauf und wählen Sie im daraufhin angezeigten Menü die Option Dateispeicherort öffnen.

Der Ordner „Dateispeicherort“ enthält eine Reihe von Dateien, die mit dem von Ihnen ausgewählten Prozess zusammenhängen. Bitte überprüfen Sie diese Dateien mit dem unten angegebenen Virenscanner oder einem anderen seriösen Scanprogramm, um sicherzustellen, dass sie keine schädlichen Inhalte enthalten.

Wenn der Scan Malware findet, beenden Sie den laufenden Prozess sofort und löschen Sie alle zugehörigen Dateien und Ordner.

Denken Sie daran, dass Sie mit dem oben genannten Scanner so viele Scans durchführen können, wie Sie möchten, um sicherzustellen, dass Sie alle mit Ransomware verbundenen Prozesse stoppen.

![]()

Die Hartnäckigkeit von Ransomware-Infektionen wie Pthh wird häufig auf das Hinzufügen schädlicher Einträge in der Systemregistrierung zurückgeführt, die ein beliebtes Ziel für Bedrohungen dieser Art ist.

Um zu verhindern, dass sich Pthh nach einem Neustart neu installiert, starten Sie den Registrierungs-Editor (geben Sie Regedit in das Suchfeld des Startmenüs ein und drücken Sie die Eingabetaste).

Drücken Sie dann CTRL+F, um ein neues Suchfenster im Registrierungseditor zu öffnen. Verwenden Sie die Schaltfläche Weiter suchen, um Ihre Registrierung nach Ransomware-bezogenen Einträgen zu durchsuchen, und löschen Sie dann alle gefundenen Einträge. Um nach der Ransomware zu suchen, geben Sie ihren Namen in das Suchfeld ein.

Achtung! Entfernen Sie Registrierungseinträge mit Bedacht, um Schäden an Ihrem System zu vermeiden. Verwenden Sie ein professionelles Entfernungsprogramm (wie das, das wir auf dieser Seite empfehlen), wenn Sie nicht sicher sind, was Sie löschen müssen. So stellen Sie sicher, dass die Registrierungseinträge Ihres Computers frei von jeglicher Schadsoftware sind.

Sobald Sie die Bereinigung der Registrierung abgeschlossen haben, verwenden Sie die Suchleiste des Startmenüs, um nach den folgenden Elementen zu suchen, indem Sie sie kopieren und in das Suchfeld einfügen und die Eingabetaste drücken:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Wenn Sie neue Dateien oder Ordner finden, die zufällige Namen haben oder verdächtig aussehen und Teil der Infektion mit dem Pthh-Virus zu sein scheinen, löschen Sie sie sofort.

Wenn Sie am Ende Temp öffnen, wählen Sie alle darin enthaltenen Dateien aus und löschen Sie sie, da die Wahrscheinlichkeit hoch ist, dass es einige temporäre Dateien gibt, die von der Ransomware selbst erzeugt wurden.

![]()

Abgesehen davon, dass Sie mit Pthh infiziert sind, empfehlen wir Ihnen, die folgenden Schritte zu wiederholen, um zu überprüfen, ob Ihr PC gehackt worden ist:

Öffnen Sie das Startmenü und geben Sie Folgendes in die Windows-Suchleiste ein:

notepad %windir%/system32/Drivers/etc/hosts

Drücken Sie die Eingabetaste. Dadurch wird eine Datei namens Hosts in Notepad geöffnet.

Überprüfen Sie, ob sich im Text der Datei unter Localhost verdächtig aussehende IP-Adressen befinden, wie sie im Beispielbild unten zu sehen sind:

Wenn Sie etwas Ungewöhnliches entdecken, zögern Sie nicht, uns in den Kommentaren zu schreiben. Ein Mitglied unseres Teams wird sich mit Ihnen in Verbindung setzen, wenn es etwas Ungewöhnliches an den IP-Adressen findet, die Sie uns mitteilen.

![]()

Wie entschlüsselt man Pthh-Dateien?

Bevor Sie versuchen, eine Datei wiederherzustellen, müssen Sie die Ransomware-Infektion vollständig von Ihrem Computer entfernen. Wenn die Ransomware nicht vollständig aus dem System gelöscht wird, kann sie sofort alle Daten verschlüsseln, die Sie wiederherstellen können, oder, noch schlimmer, die Sicherungsquellen verschlüsseln, die Sie mit dem infizierten Computer verbinden.

Aus diesem Grund wird eine vollständige Virenprüfung Ihres PCs dringend empfohlen, bevor Sie mit der Wiederherstellung von Dateien beginnen. Wenn Ihr Scan nichts ergibt, lesen Sie bitte unsere detaillierte Anleitung zur Entschlüsselung von Dateien.

Sollten Sie bei der Ausführung der Schritte in dieser Pthh-Entfernungsanleitung Probleme haben, teilen Sie uns dies bitte in den Kommentaren unten mit. Wenn die Anleitung in Ihrem Fall nicht hilfreich ist, laden Sie das von uns empfohlene professionelle Entfernungsprogramm herunter oder verwenden Sie unseren kostenlosen Online-Virenscanner, um jede Datei zu scannen, die Ihnen verdächtig erscheint.

Leave a Comment