Archivo Pthh

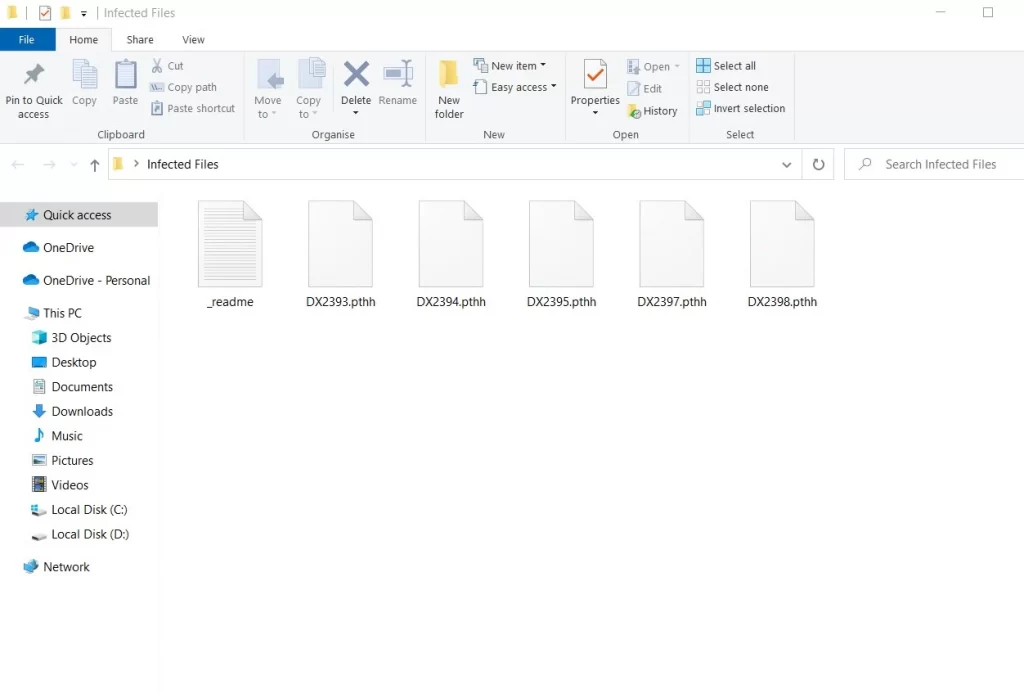

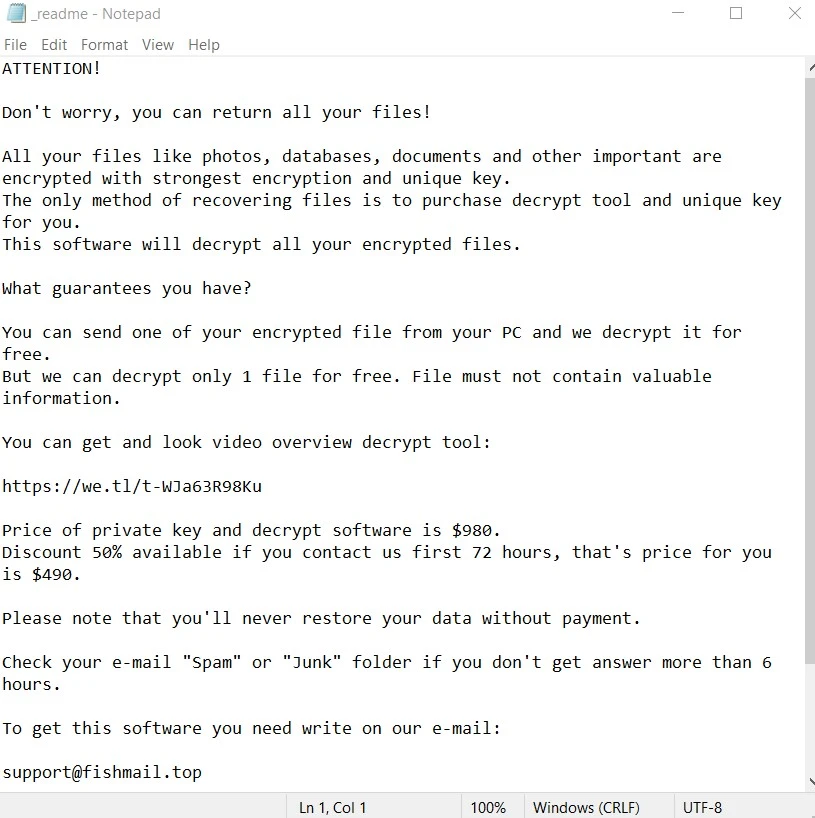

El archivo Pthh es una amenaza ransomware de la que se ha informado recientemente, similar a Ttza y Ttrd, que está causando muchos problemas. Un claro indicador de la presencia de un archivo Pthh en su sistema es la encriptación repentina de sus datos y el cambio de las extensiones de archivo por otras irreconocibles. Los atacantes ransomware detrás de esta amenaza a menudo dejan una nota de rescate en su escritorio, exigiendo el pago para el descifrado. Si no puede abrir archivos o aplicaciones y recibe mensajes de error que indican corrupción o inaccesibilidad, es una señal de alarma. Un rendimiento lento del ordenador o picos inusuales en el uso de la CPU también podrían sugerir la actividad de un ransomware. Por lo tanto, esté atento a cualquier cambio en el fondo de pantalla o a iconos desconocidos en el escritorio. Si identifica rápidamente estos signos, podrá mitigar el impacto de un ataque de ransomware.

Desencriptar los archivos del ransomware Pthh puede ser un proceso complejo, pero existen métodos disponibles en algunos casos. Algunos profesionales de la ciberseguridad pueden tener éxito en el desarrollo de herramientas de descifrado que pueden desbloquear archivos cifrados por ciertas cepas de ransomware. Estas herramientas suelen explotar debilidades o vulnerabilidades en los algoritmos de cifrado del ransomware para revertir su código. Sin embargo, es esencial entender que no todas las cepas de ransomware tienen métodos de descifrado conocidos, y la eficacia de estas herramientas puede variar. Por este motivo, es de suma importancia detectar la variante correcta del ransomware que le ha atacado y buscar soluciones específicas para ella.

¿Cómo eliminar el virus ransomware Pthh y restaurar los archivos?

Eliminar el ransomware Pthh de tu ordenador personal y recuperar los archivos cifrados puede ser un proceso complejo. En caso de ataque, es muy recomendable desconectar el ordenador infectado de la red para evitar daños mayores y aislar el ransomware. Es crucial no pagar el rescate, ya que no garantiza la restauración de los archivos y puede causar más daño que beneficio. Buscar ayuda profesional de expertos en ciberseguridad o soluciones de autoayuda fiables puede ayudarle a encontrar herramientas de descifrado para su cepa específica de ransomware. Para eliminar el ransomware, utilice un software antivirus y antimalware de confianza para escanear y eliminar el malware.

Pthh Virus

El virus Pthh puede infiltrarse en los ordenadores personales a través de varios puntos de entrada, entre los que destacan los correos electrónicos de phishing. Los ciberdelincuentes suelen crear correos electrónicos convincentes con enlaces o archivos adjuntos maliciosos, engañando a los usuarios para que hagan clic e instalen el virus Pthh sin saberlo. La descarga de software o archivos de fuentes no verificadas, como redes peer-to-peer o sitios web dudosos, es otro punto de entrada común. También hay que vigilar el software obsoleto y los sistemas operativos con vulnerabilidades de seguridad sin parchear, ya que también son objetivos de ataques de ransomware. Además, las contraseñas débiles o reutilizadas pueden aprovecharse para obtener acceso no autorizado a su ordenador, abriendo la puerta a infecciones de ransomware.

Pthh

Descubrir que sus archivos personales están encriptados por Pthh puede ser angustioso, pero es imperativo no considerar pagar el rescate, ya que tal acción está llena de incertidumbre y sólo apoya a los criminales detrás del malware. Es mucho mejor denunciar el incidente a las fuerzas del orden y buscar la ayuda de profesionales de la ciberseguridad o de guías de autoayuda fiables en recuperación de ransomware, ya que pueden poseer las herramientas de descifrado necesarias. Si dispone de copias de seguridad limpias y actualizadas de sus archivos cifrados, puede utilizarlas para minimizar la pérdida de datos. Aparte de eso, es importante pensar en mitigar los riesgos futuros de ataques manteniendo actualizado el software, instalando un antivirus de confianza y formándose a sí mismo y a su familia sobre medidas eficaces de prevención del ransomware.

.Pthh

Pagar el rescate para recuperar sus datos .Pthh debe ser el último recurso y, en general, no es aconsejable por varias razones. En primer lugar, no hay garantías de que los ciberdelincuentes cumplan su parte del trato y proporcionen una clave de descifrado de .Pthh que funcione. En segundo lugar, el pago del rescate respalda económicamente las actividades delictivas y perpetúa el ciclo del ransomware, lo que provoca más ataques a otras víctimas. Además, es posible que el pago del rescate no elimine tu dispositivo del radar del atacante, sino que te considere un objetivo potencial para futuras extorsiones. Así que, en lugar de recurrir al pago, explora opciones alternativas como denunciar el incidente a las fuerzas de seguridad, buscar ayuda profesional y centrarte en medidas preventivas como copias de seguridad sólidas y prácticas de ciberseguridad para proteger tus datos de las amenazas de ransomware.

Extensión Pthh

Evitar que la extensión Pthh se adhiera a sus datos más valiosos requiere seguir varias buenas prácticas clave. Puede empezar por asegurarse de que su sistema operativo y su software se actualizan constantemente, ya que estas actualizaciones suelen contener parches de seguridad esenciales. Haga regularmente copias de seguridad de sus archivos críticos en una ubicación externa o fuera de línea para salvaguardar sus datos. Tenga cuidado con los archivos adjuntos y enlaces de correo electrónico, especialmente en correos no solicitados o sospechosos. Instale y mantenga actualizado el software antivirus y antimalware para proporcionar una capa adicional de protección contra amenazas de ransomware como la extensión Pthh. Y, por último, manténgase informado sobre la evolución del panorama del ransomware para reconocer y eludir eficazmente las posibles amenazas.

El ransomware Pthh

El ataque del ransomware Pthh a dispositivos personales no sólo puede conducir a la pérdida de datos valiosos, sino que también puede escalar a otros delitos cibernéticos como el robo financiero o de identidad. El ransomware suele ser sólo la fase inicial, ya que los ciberdelincuentes que lo operan pueden explotar el sistema comprometido para robar información personal, como datos financieros y credenciales de inicio de sesión. Estos datos robados pueden ser utilizados para el robo de identidad, lo que conduce al fraude financiero y daños a la reputación. Pagar un rescate a los ciberdelincuentes también puede tener consecuencias duraderas, ya que alimenta sus actividades delictivas y les anima a seguir atacando a las víctimas. Además, usted podría acabar en una lista de personas dispuestas a pagar, lo que le convertiría en un objetivo recurrente para futuros ataques del ransomware Pthh.

¿Qué es el archivo Pthh?

Asegurar sus archivos personales y fotos para que no se conviertan en archivos Pthh inútiles implica varias prácticas clave. Realice regularmente copias de seguridad de sus datos en un dispositivo de almacenamiento externo o sin conexión para asegurarse de que puede recuperar sus archivos en caso de ataque. Utilice contraseñas fuertes y únicas para sus cuentas, y considere la posibilidad de emplear un gestor de contraseñas de confianza para mayor seguridad. Tenga cuidado con los archivos adjuntos y enlaces de correo electrónico, especialmente de remitentes desconocidos, ya que los correos electrónicos de phishing son un vector común del ransomware. Mantener el sistema operativo y el software actualizados es crucial, ya que estas actualizaciones suelen incluir parches de seguridad vitales que pueden disuadir los ataques con archivos Pthh. Los programas antivirus también desempeñan un papel crucial, ya que detectan y bloquean las amenazas de ransomware antes de que puedan poner en peligro el sistema.

Resumen:

| Nombre | Pthh |

| Tipo | Ransomware |

| Tool |

Eliminar el Ransomware Pthh

Si sigues las instrucciones de esta guía de eliminación de Pthh, tendrás que reiniciar tu ordenador en modo seguro. Para evitar tener que buscar de nuevo la guía con el fin de completar la eliminación de Pthh, le recomendamos que guarde esta página en sus marcadores ahora.

Después de marcar la guía de eliminación, reinicie su ordenador en modo seguro (siga las instrucciones de este enlace si necesita ayuda para ello) y proceda con seguridad a las siguientes instrucciones.

Si un ransomware como Pthh ha comprometido su ordenador, es muy posible que haya algunos procesos de inicio relacionados con el ransomware que estén configurados para comenzar a ejecutarse cuando encienda el sistema. Por lo tanto, debería comprobar la pestaña de inicio en la configuración del sistema y ver qué elementos de inicio se han configurado para que se inicien con su ordenador.

La configuración del sistema puede iniciarse escribiendo msconfig en el cuadro de búsqueda del menú Inicio y pulsando Intro. En la nueva ventana, vaya a la pestaña «Inicio» en la parte superior:

Allí verás una lista de entradas de inicio asociadas a los programas que has instalado. Elimina las marcas de verificación de cualquier cosa que tenga un fabricante desconocido o un nombre aleatorio después de investigar cuidadosamente en Internet.

Tenga en cuenta que el ransomware suele disfrazarse de otra aplicación para evitar su detección. Por esta razón, debe revisar cuidadosamente la lista de elementos de inicio e investigar en línea antes de intentar desactivar alguno de ellos.

WARNING! ATTENCIÓN! LLEA DETENDIDAMENTE ANTES DE PROCEDER!

El ransomware es una amenaza notoria que puede operar en sigilo y sin mostrar síntomas visibles. Por lo tanto, si está infectado con Pthh, tiene que buscar las actividades maliciosas de la infección por su cuenta.

El siguiente lugar donde se puede ver algo inusual es el Administrador de tareas. Para abrirlo, tendrás que dirigirte al botón del menú Inicio (situado en la esquina inferior izquierda de la pantalla), hacer clic en él y, a continuación, introducir Administrador de tareas en el campo de búsqueda. A continuación, pulsa Intro en tu teclado.

Busque cualquier proceso en la pestaña Procesos con el nombre Pthh o cualquier otro proceso sospechoso que consuma muchos recursos del sistema.

Si no está seguro de la legitimidad de un proceso, haga clic con el botón derecho del ratón sobre él y elija Abrir ubicación del archivo en el menú que aparece.

La carpeta Ubicación de los archivos albergará una serie de archivos relacionados con el proceso que ha seleccionado. Por favor, compruebe estos archivos con el escáner de virus proporcionado a continuación, o con otro programa de escaneo de buena reputación, para asegurarse de que no contienen ningún contenido dañino.

Si el escaneo encuentra algún malware, finalice inmediatamente el proceso en ejecución y elimine los archivos y carpetas asociados.

Tenga en cuenta que puede realizar tantos escaneos como desee utilizando el escáner proporcionado anteriormente para asegurarse de que detiene todos los procesos relacionados con el ransomware.

![]()

La persistencia de infecciones de ransomware como Pthh se atribuye con frecuencia a la adición de entradas dañinas en el registro del sistema, que es un objetivo popular para las amenazas de este tipo.

Para evitar que Pthh se reinstale tras un reinicio, inicie el Editor del Registro (escriba Regedit en el cuadro de búsqueda del menú Inicio y pulse Intro).

A continuación, pulse CTRL+F para abrir una nueva ventana de búsqueda en el Editor del Registro. Utiliza el botón Buscar siguiente para escanear el registro en busca de entradas relacionadas con el ransomware y, a continuación, elimina las que encuentres. Para buscar el ransomware, introduce su nombre en el cuadro Buscar.

Atención. Elimine las entradas del registro con precaución para evitar causar daños a su sistema. Utilice una herramienta de eliminación profesional (como la que recomendamos en esta página) si no está seguro de lo que debe eliminar. Esto asegurará que los registros de su ordenador estén libres de cualquier software dañino.

Una vez que haya completado la limpieza del registro, utilice la barra de búsqueda del menú Inicio para buscar los siguientes elementos copiándolos y pegándolos en el cuadro de búsqueda y pulsando Intro:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Si encuentra nuevos archivos o carpetas que tengan nombres aleatorios o parezcan sospechosos y que parezcan formar parte de la infección con el virus Pthh, elimínelos inmediatamente.

Al final, cuando abra Temp, seleccione y elimine todos los archivos que haya allí, porque hay una alta probabilidad de que haya algunos archivos temporales generados por el propio ransomware.

![]()

Además de estar infectado con Pthh, le recomendamos que repita los siguientes pasos para comprobar si su PC ha sido hackeado:

Abra el menú de Inicio y escriba lo siguiente en la barra de búsqueda de Windows:

notepad %windir%/system32/Drivers/etc/hosts

Pulsa Enter y se abrirá un archivo llamado Hosts en el Bloc de notas.

Comprueba si hay alguna dirección IP de aspecto sospechoso como las de la imagen de ejemplo que aparece a continuación en el texto del archivo bajo Localhost:

Si detectas algo inusual, no dudes en escribirnos en los comentarios. Un miembro de nuestro equipo se pondrá en contacto contigo si encuentra algo extraño en las direcciones IP que compartes con nosotros.

![]()

Cómo desencriptar archivos Pthh

Antes de intentar una recuperación de archivos, debes tener la infección del ransomware completamente eliminada de tu ordenador. Si el ransomware no se elimina por completo del sistema, puede cifrar inmediatamente cualquier dato que consiga recuperar, y lo que es peor, cifrar las fuentes de copia de seguridad que conecte al ordenador infectado.

Por ello, es muy recomendable realizar una comprobación antivirus completa en su PC antes de iniciar cualquier proceso de recuperación de archivos. Si el escaneo no arroja nada, no dude en consultar nuestra guía detallada de descifrado de archivos.

Si tienes algún problema al seguir los pasos de esta guía de eliminación de Pthh, por favor, háznoslo saber en la sección de comentarios de abajo y haremos todo lo posible para ayudarte. Si la guía no es útil en su caso, descargue el programa de eliminación profesional que recomendamos o utilice nuestro escáner de virus online gratuito para analizar cualquier archivo que le parezca sospechoso.

Leave a Comment